.jpg?w=1200)

কর্মব্যস্ততার মাঝে হঠাৎ মোবাইল বেজে উঠল, মেসেজ এসেছে। তাতে গ্রাহক মোটা অঙ্কের অর্থ জেতবার এবং তা পেতে পাশের লিংকে ক্লিক করার কথা বলা হয়েছে। গ্রাহক বার্তাটি বিশ্বাস করে লিংকে ক্লিক করার সাথে সাথেই মুঠোফোনের পুরো নিয়ন্ত্রণ পেয়ে গেল কুচক্রী হ্যাকার।

এমন ঘটনা হরহামেশাই ঘটছে পৃথিবীজুড়ে। হ্যাকার শব্দটি শোনার সাথে সাথে নেতিবাচক ভাব ফুটে ওঠে সবার মাঝে।সাইবার ক্রাইম নির্মূল এবং এই হ্যাকারদের শায়েস্তা করতে উদয় ঘটে ইথিক্যাল হ্যাকারদের। যারা তাদের বুনন করা সব বেআইনি জাল কেটে দিতে দক্ষ এবং বদ্ধপরিকর। তবে পৃথিবীতে ইথিক্যাল হ্যাকারদের চাইতে হ্যাকারদের সংখ্যা বেশি। কারণ, শখের বশে হ্যাকিং করতে গিয়ে অনেক তরুণ-তরুণী অপরাধ জগতে নিজেদের জড়িয়ে ফেলে। প্রতিবছর শুধু এই অপরাধের শিকার হয়ে বহু প্রতিষ্ঠান কোটি কোটি টাকার ক্ষতির মুখে পড়েছে। এমনকি মানুষেরাও হচ্ছেন নাস্তানাবুদ।

তবে ইথিক্যাল হ্যাকারদের জন্য সব ক্ষতিকর প্রভাবের ইতি টানা সম্ভব হয়েছে। তারা বিভিন্ন প্রকার সাইবার হামলার প্রতিকার বের করছে, যাতে সেই হামলার শিকার হয়ে বহু ক্ষতির সম্মুখীন না হতে হয়। তারা গবেষণা করে চলেছে, কী প্রক্রিয়ায় সাইবার হামলা চালানো সম্ভব এবং কীভাবে তা রোধ করা সম্ভব। জেনে আসা যাক সাইবার হামলার ধরন ও তার প্রতিকার সম্পর্কে।

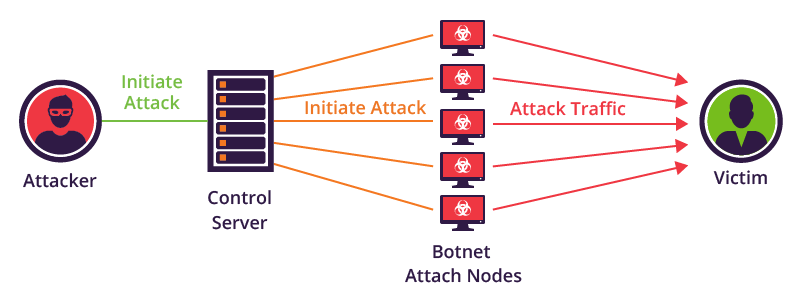

১) বটনেট

বটনেট ব্যবহার হয় মূলত কোনো কম্পিউটারের নিরাপত্তা ব্যবস্থা ভেঙে সেই কম্পিউটারকে নিয়ন্ত্রণের জন্য। এভাবে অনেকগুলো যন্ত্র যখন কোনো ক্ষতিকর সফটওয়্যার দ্বারা আক্রান্ত হয়ে যন্ত্রের দখল অন্য কো্নো তৃতীয় পক্ষের নিয়ন্ত্রণে দিয়ে দেয়, তখন প্রতিটি কম্পিউটার একেকটি ‘বট’ হয়ে যায়। এরপর বটনেটের নিয়ন্ত্রক(রা) আইআরসি (IRC) এবং হাইপারটেক্সট ট্রান্সফার প্রটোকল (Hypertext Transfer Protocol – HTTP) এর মতো নেটওয়ার্ক প্রটোকল ব্যবহার করে। মূলত সাইবার অপরাধীরাই বিভিন্ন উদ্দেশ্যে সবচেয়ে বেশি বটনেট ব্যবহার করে থাকে। এটি মূলত ইমেইলের মাধ্যমে পাঠানো হয়। ইমেইলে বিভিন্ন ভাইরাস সংযুক্ত করে দেয়া হয়, তা পরবর্তীতে খোলার সাথে সাথেই ডিভাইস আক্রান্ত হয়।

প্রতিকার

কোনো আনট্রাস্টেড সোর্স থেকে পাওয়া ইমেইল বা স্প্যাম বক্সে আসা কোনো ইমেইল খোলা যাবে না। ইমেইলে কোনো লিংক দেয়া থাকলে তা আগে ভেরিফাই করতে হবে, তারপর সেটা নিয়ে কাজ করতে হবে।

২) ডিস্ট্রিবিউটেড ডিনায়াল অফ সার্ভিস (ডিডিওএস)

কোনো কম্পিউটার সিস্টেমের কোনো রিসোর্স বা সেবার (service) প্রকৃত ব্যবহারকারীদের বাধা দেয়ার একটি কৌশল। কোনো কম্পিউটার বা সিস্টেম বা ইন্টারনেট ওয়েবসাইটে এই আক্রমণ চালানোর মাধ্যমে ঐ সিস্টেম বা সাইটের যথাযথ কার্যক্রমকে ধীরগতির বা অনেক ক্ষেত্রে পুরোপুরি বন্ধ করে দেয়া হয়। এটি মূলত সার্ভার এবং ওয়েবসাইটে করা হয়।

প্রতিকার

শক্তিশালী পেইড এনটি-ভাইরাস ব্যবহার করা। ফায়ারওয়াল ইন্সটল করা এবং ডিভাইস বা সার্ভারে ট্রাফিক আসা এবং যাওয়ার ক্ষেত্রে সীমাবদ্ধতা প্রণয়ন করা। আনট্রাস্টেড সোর্স থেকে পাওয়া ইমেইল না খোলা। অপরিচিত কারোর ইমেইল না খোলা এবং পরিচিতদের ক্ষেত্রে সতর্ক থাকা।

৩। মালওয়্যার:

এটি হলো একপ্রকার সফটওয়্যার যা কম্পিউটার অথবা মোবাইলের স্বাভাবিক কাজকে ব্যাহত করতে, গোপন তথ্য সংগ্রহ করতে, কোনো সংরক্ষিত কম্পিউটার নেটওয়ার্ক ব্যবস্থায় অবৈধ অনুপ্রবেশ করতে বা অবাঞ্ছিত বিজ্ঞাপন দেখাতে ব্যবহার হয়। এটি ব্যবহারকারীর অনুমতি ছাড়াই অবাধ বিচরণ করতে পারে ডিভাইসে।

প্রতিকার

আনট্রাস্টেড ওয়েবসাইট থেকে কোনো সফটওয়্যার ডাউনলোড না করা। যেকোনো সফটওয়্যার ইন্সটল করার পূর্বে টার্মস এন্ড কন্ডিশন ভালোভাবে পড়ে নেয়া। প্রতিনিয়ত ব্যবহার করা সফটওয়্যারগুলো আপডেট করা, তবে পপ-আপ এর মাধ্যমে কোনো সিকিউরিটি আপডেট চাইলে তা করা থেকে বিরত থাকা।

৪) ফিসিং

এর সর্বোচ্চ ব্যবহার করে সাইবার ক্রিমিনালরা। কারণ খুব সহজেই ভিকটিমকে বোকা বানিয়ে তার তথ্য চুরি করা সম্ভব হয় এর দ্বারা। কোনো প্রতিষ্ঠানের মেইল, মোবাইল বার্তা, ওয়েবসাইটের হুবহু ভুয়া সংস্করণ বানিয়ে ভিকটিমকে তার তথ্য দেয়ার জন্য প্ররোচিত করে ব্যক্তিগত তথ্য চুরি করা হয়। যেমন ধরা যাক, পল্লব অনলাইনে বই কিনতে গুগলের সাহায্য নিচ্ছে। হঠাৎ দেখতে পেলো, একই বই দুটি ওয়েবসাইটে ভিন্ন অথচ কম মূল্যের ওয়েবসাইটটি নাম করা কোনো ই-কমার্স প্রতিষ্ঠান। সে তাতে ক্রেডিট কার্ড দিয়ে বইটি অর্ডার দিল, কিন্তু বইটি তো পেলোই না, বরং তার ব্যাংকের টাকা উধাও। এখানে সেই ওয়েবসাইটটি হ্যাকারের তৈরি এবং পল্লবের দেয়া সব তথ্য সরাসরি হ্যাকারদের সার্ভারে সেভ হয়ে যায়। সাইবার স্পেসে এর ব্যবহারে প্রতিনিয়ত মানুষ এবং প্রতিষ্ঠান ক্ষতির শিকার হচ্ছে। আসল বার্তার সাথে হুবহু মিল থাকায় প্রথম দেখায় বোঝা দুষ্কর।

প্রতিকার

অনলাইনে কিছু কেনার, চাকরির আবেদনে, পাসওয়ার্ড প্রদানে এবং ব্যক্তিগত তথ্য প্রদানে সতর্ক থাকা। লোভনীয় কোনো প্রস্তাব বা মূল্য দেখলে আগে যাচাই করা তারপর কাজ করা।

৫) র্যানসামওয়্যার

র্যানসমওয়্যার হলো একধরনের ম্যালওয়্যার, যেটি কি না একটি কম্পিউটার ডিভাইসকে আক্রান্ত করার পর ব্যবহারকারীকে তার মেশিনে প্রবেশ করা থেকে বিরত রাখে এবং ব্যবহারকারীর প্রবেশাধিকার সীমাবদ্ধ করে দেয়, এবং এই সীমাবদ্ধতা দূর করার জন্য ব্যবহারকারীর কাছ থেকে মুক্তিপণ দাবি করে। কিছু র্যানসমওয়্যার আছে যা সিস্টেমের হার্ডড্রাইভে অবস্থিত সকল ফাইল একটি বড় কী দিয়ে এনক্রিপ্ট করে ফেলে। এনক্রিপশন কী এতটাই বড় হয় যে, মুক্তিপণ না দিয়ে একে ভেঙে ফেলা প্রযুক্তিগত দিক থেকে প্রায় অসম্ভব। এছাড়াও কেউ কেউ সরল একটি প্রোগ্রামের মাধ্যমে ব্যবহারকারীর সিস্টেম লক করে দেয় এবং ডিসপ্লেতে বার্তার মাধ্যমে ব্যবহারকারীকে মুক্তিপণ দিতে প্রলুব্ধ করে থাকে।

প্রতিকার

মুক্তিপণ দেবেন না। এই হুমকিগুলো আপনাকে ভয় দেখাতে হ্যাকার ব্যবহার করে। এমনকি যদি আপনি অর্থ প্রদান জমা দেন তবুও কোনো গ্যারান্টি নেই যে, আপনি আপনার সিস্টেমে পুনরায় অ্যাক্সেস পাবেন। যদি আপনার কম্পিউটারে সংক্রামিত হয়ে থাকে (যেমন- আপনি আপনার কম্পিউটারে অ্যাক্সেস করতে পারছেন না, বা আপনার ফাইলগুলো এনক্রিপ্ট করা হয়েছে), আপনার কম্পিউটারটি মেরামত করা যায় এবং আপনার ডেটা পুনরুদ্ধার করা যায় কি না তা জানতে একটি নামী কম্পিউটার প্রযুক্তিবিদ বা বিশেষজ্ঞের সাথে যোগাযোগ করুন। একটি মুক্তিপণ সংক্রমণের প্রভাব হ্রাস করার জন্য এক্সটার্নাল স্টোরেজ ড্রাইভের মাধ্যমে আপনার ডেটা নিয়মিত ব্যাক-আপ করতে ভুলবেন না। আপনার ফাইলগুলো অপ্রত্যাশিত হতে পারে, কিন্তু একটি আপ-টু-ডেট ব্যাকআপ রাখা খুবই জরুরি।

৬) স্পাইওয়্যার

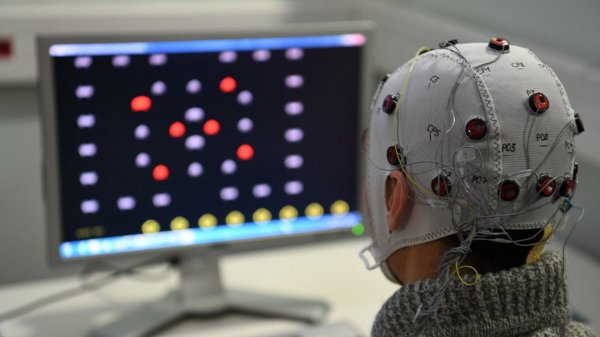

স্পাইওয়্যার হলো একটি সফটওয়্যার যার লক্ষ্য কোনো ব্যক্তি বা সংস্থার সম্পর্কে তথ্য সংগ্রহ করা, কখনও কখনও তাদের অজান্তেই, এবং গ্রাহকের সম্মতি ব্যতিরেকে এ জাতীয় তথ্য অন্য কারো কাছে প্রেরণ করা। তদুপরি, স্পাইওয়্যার গ্রাহকের জ্ঞান ছাড়াই ডিভাইসের উপর নিয়ন্ত্রণ করে এবং কুকিজের মাধ্যমে গ্রাহকের সম্মতি ছাড়াই কোনো তৃতীয় পক্ষকে গোপনীয় তথ্য প্রেরণ করে।

প্রতিকার

সব ধরনের আন-ভেরিফাইড লিংক ব্যবহার থেকে বিরত থাকা। পর্ণ ওয়েবসাইট সার্ফিং না করা। কারণ এটি সবচাইতে বেশি এমন ওয়েবসাইটে থাকে, কোনো ছবি বা ভিডিওতে ক্লিক করার সাথে সাথেই ডিভাইসটি হ্যাক হয়ে যাবে।

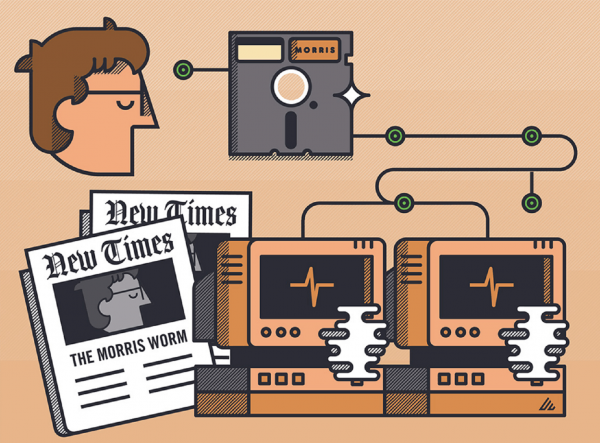

৭) ভাইরাস

কম্পিউটার ভাইরাস হলো একধরনের কম্পিউটার প্রোগ্রাম, যা ব্যবহারকারীর অনুমতি বা ধারণা ছাড়াই সব ধরনের তথ্য নষ্ট করে থাকে। একটি ভাইরাস এক কম্পিউটার থেকে অপর কম্পিউটারে যেতে পারে কেবলমাত্র যখন আক্রান্ত কম্পিউটারকে স্বাভাবিক কম্পিউটারটির কাছে নিয়ে যাওয়া হয়। যেমন: কোনো ব্যবহারকারী ভাইরাসটিকে একটি নেটওয়ার্কের মাধ্যমে পাঠাতে পারে, বা কোনো বহনযোগ্য মাধ্যম যেমন- ফ্লপি ডিস্ক, সিডি, ইউএসবি ড্রাইভ বা ইন্টারনেটের মাধ্যমে ছড়াতে পারে। এছাড়াও ভাইরাসসমূহ কোনো নেটওয়ার্ক ফাইল সিস্টেমকে আক্রান্ত করতে পারে, যার ফলে অন্যান্য কম্পিউটার, যা ঐ সিস্টেমটি ব্যবহার করে সেগুলো আক্রান্ত হতে পারে। ভাইরাসকে কখনও কম্পিউটার ওয়ার্ম ও ট্রোজান হর্সেস এর সাথে মিলিয়ে ফেলা হয়। ট্রোজান হর্স হলো একটি ফাইল, যা এক্সিকিউট হবার আগপর্যন্ত ক্ষতহীন থাকে।

প্রতিকার

কোনো কম্পিউটার একবার ভাইরাস দ্বারা আক্রান্ত হবার পর অপারেটিং সিস্টেম পুনরায় ইন্সটল করা ছাড়া তা ব্যবহার করা বিপদজনক। তবে ভাইরাস আক্রান্ত কম্পিউটারকে সারিয়ে তোলার জন্য বেশ কয়েকটি পদ্ধতি রয়েছে। এই পদ্ধতিগুলো ভাইরাসের প্রকার ও আক্রান্ত হবার মাত্রার উপর নির্ভর করে। অ্যান্টি-ভাইরাস ব্যবহার করতে হবে। যদি কোনো কম্পিউটারে এমন কোনো ভাইরাস থাকে যা অ্যান্টি ভাইরাস সফটওয়্যারের পক্ষে মুছে ফেলা সম্ভব না হয়, তবে অপারেটিং সিস্টেমের পুনরায় ইন্সটলেশন জরুরি হতে পারে। এটি সঠিকভাবে করার জন্য হার্ডড্রাইভ সম্পূর্ণভাবে ডিলিট করতে হবে (পার্টিশন ডিলিট করে ফরম্যাট করতে হবে)।